The Dark Web er et sted fuld af underjordiske kriminelle og intelligente hackere, men det er også et sted, der er meget mere sikkert end din yndlingsbrowser. Det er næppe en hemmelighed, at når du går online, følges dine aktiviteter ikke kun af Google, Facebook og Amazon, men også af officielle overvågningsteams og hackere.

Vi anbefaler ofte privatlivsudvidelser og software, der blokerer i det mindste nogle websporere, men hvis du virkelig vil bevare din anonymitet, hedder den mørke webbrowser mål er den bedste tilgængelige løsning. Tor vil blive brugt i denne blog til at diskutere do's and don'ts, når du bruger Dark Web.

Hvad gør Tor?

Tor holder dine webaktiviteter beskyttet mod spammere og annoncører, skjuler dine data for virksomheder og andre webbrugere og lader dig surfe uden at blive efterfulgt af identitetstyve og stalkere.

Hvad kan du gøre med Tor?

Du kan sende personlige fotos uden at få dem opfanget, bruge sociale netværk uden at blive overvåget, skrive ægte anonyme blogindlæg og meget mere. For adgangsinformation, tjek ud Sådan får du mørk internetadgang .

Top fem sikre måder at bruge et mørkt websted på

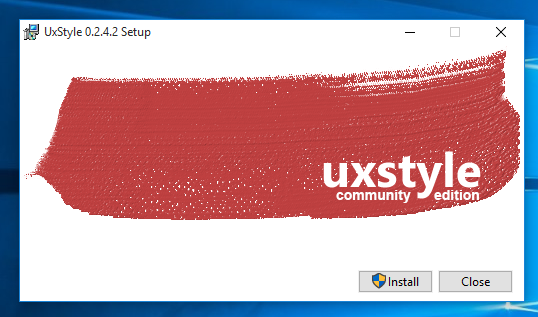

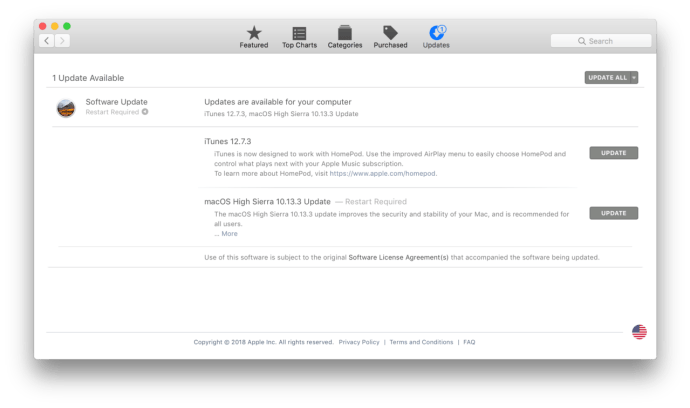

Gør nr. 1: Sørg for, at Tor altid er opdateret

overføre fotos fra iPhone til pc

Tor er meget mere sikker end Chrome og Firefox, men som med enhver software er det ikke uigennemtrængeligt at angribe. For eksempel blev netværket målrettet i 2013 af en trojan kaldet Chewbacca, der stjal bankoplysninger.

I 2016 blev det afsløret, at FBI havde brugt specielt oprettet malware kaldet Torsploit til at 'deanonymisere' Tor-brugere og spore deres reelle IP-adresser. Der har også været tilfælde af, at Tor-udgangsknudepunkter (de sidste relæer, som Tor-trafik passerer, før den når sin destination), blev brugt til ondsindede formål snarere end anonyme og inficeret brugernes systemer.

Heldigvis adresserer Tor normalt sådanne trusler og sårbarheder meget hurtigt og gør det er vigtigt at holde browseren opdateret .

- Hver gang du starter Tor, skal du klikke på løg ikon på værktøjslinjen og vælg ' Se efter Tor Browser-opdatering '(Tor opdaterer sig selv med jævne mellemrum, men manuel opdatering sikrer, at du bruger den nyeste version).

- Derudover, hvis du bruger en tjeneste, der involverer deling af personlige oplysninger, skal du ændre Tor's sikkerhedsniveau til Høj .

Må ikke # 1: Brug Tor til Torrenting

Som et kraftfuldt privatlivsværktøj kan Tor virke som det perfekte middel til at downloade og uploade filer via BitTorrent og andre peer-to-peer-netværk, men det er ikke ! Brug af en torrentklient omgår Tor's beskyttelse og sprænger din anonymitet ved at sende din rigtige IP-adresse til torrenttjenesten og andre 'peers'. Denne handling giver dem mulighed for at identificere dig, den port, du bruger til torrent, og endda de data, du deler, hvis de ikke er krypteret.

De kan derefter potentielt målrette dig mod malware eller endda underrette de relevante myndigheder (hvis du deler ophavsretsligt beskyttet materiale). Derudover lægger torrentrafik en enorm belastning på Tor-netværket og bremser det ned for andre, så det er egoistisk og skødesløst.

Af alle disse grunde siger Tor, at fildeling i vid udstrækning er uønsket, og exit-noder er som standard konfigureret til at blokere torrent-trafik .

Gør nr. 2: Opret en ny identitet, når det er nødvendigt

Tor gør et godt stykke arbejde med at holde dig sikker og anonym, men du kan stadig støde på websteder, der hæver alarmklokker. Tor kan advare dig om, at et websted forsøger at spore dig.

Hvis du er bekymret for, at dit privatliv er kompromitteret, skal du gøre følgende:

- Klik på løg ikon på værktøjslinjen.

- Vælge Ny identitet . Denne mulighed genstarter Tor-browseren og nulstiller din IP-adresse, så du kan fortsætte browsing som en ny bruger.

Må ikke nr. 2: Maksimer Tor-vinduet

Lad Tor-browservinduer være i deres standardstørrelse, fordi maksimering af dem giver websteder mulighed for at bestemme størrelsen på din skærm . Dette forslag virker muligvis ikke signifikant alene, men kombineret med andre data kan det give den ekstra information, som websteder har brug for til at identificere dig .

Gør nr. 3: Brug en VPN sammen med Tor

Det er vigtigt at huske det Tor er en proxy snarere end en VPN, som kun beskytter trafik, der dirigeres gennem Tor-browseren . Som vi forklarede tidligere, er der nogle risici ved at bruge Tor-netværket, især når man downloader torrentfiler og utilsigtet opretter forbindelse via en ondsindet exitknude.

Du kan øge dit privatliv og din sikkerhed ved at bruge Tor i forbindelse med en VPN for at sikre, at alle dine data er krypteret, og der holdes ingen logfiler til dine aktiviteter. Flere VPN'er tilbyder funktioner eksplicit designet til Tor-brugere, herunder:

- ProtonVPN , som giver dig adgang til servere, der er forudkonfigureret til at omdirigere trafik gennem Tor-netværket

- ExpressVPN , som giver dig mulighed for at tilmelde dig anonymt via dets '.onion' hjemmeside

- AirVPN , der dirigerer trafik gennem Tor-netværket først og derefter gennem VPN

Ingen af ovenstående VPN-muligheder er gratis, men de er hurtigere, mere fleksible og mere pålidelige end gratis VPN-tjenester.

Må ikke nr. 3: Søg på nettet ved hjælp af Google

Google er ikke kendt for at respektere brugernes privatliv, så det er ret selvdebattende at fortsætte med at bruge det i Tor (det er en af de tilgængelige muligheder).

Ikke alene forsøger Google stadig at spore dig og registrere dine søgninger (baseret på din udgangsknudes IP-adresse), men det bliver også meget snobbet og arrogant, når det finder ud af, at du opretter forbindelse på en 'usædvanlig' måde. Prøv at søge med Google i Tor, så får du løbende CAPTCHA'er, der beder dig om at bevise, at du ikke er en robot.

Vi anbefaler at bruge Tor's standard privatlivssøgemaskine DuckDuckGo , dens 'Onion'-variant eller Startpage (som bruger ikke-spores Google-resultater), som alle er forudinstalleret sammen med Google.

Gør nr. 4: Overvej at køre et Tor-relæ

Tor stoler på sit loyale og stadigt voksende samfund for at levere relæer, der skaber kredsløb og leverer anonymitet. Jo flere relæer eller 'noder' der kører i øjeblikket, jo hurtigere og mere sikkert bliver Tor-netværket.

Hvis du bliver en almindelig Tor-bruger, kan du overveje at give tilbage til samfundet ved at dele din båndbredde og køre dit relæ. Du kan enten være et 'mellemrelæ', som er en af de to eller flere knudepunkter, der modtager Tor-trafik og derefter sender det videre, eller et 'exit-relæ.'

At være et mellemrelæ er meget sikrere. Hvis en anden bruger anvender Tor-netværket til at gøre noget ondsindet eller ulovligt, vises din IP-adresse ikke som kilden til trafikken.

I modsætning hertil kan et udgangsrelæ identificeres som den kilde, hvilket betyder, at folk, der kører udgangsrelæer, muligvis skal håndtere klager og endda juridisk opmærksomhed. Derfor bør du ikke være vært for en udgangsknude fra din hjemme-pc, og hvis du er fornuftig, slet ikke!

Et yderligere problem: du skal have en Linux-computer, der kører Debian eller Ubuntu for at være vært for et pålideligt relæ . I Windows skal du køre en Linux distro som en virtuel maskine for at konfigurere dit relæ. Det er lidt besvær, men i det mindste holder det din Tor-trafik adskilt fra resten af dit system.

hvordan man ss på snapchat uden at personen ved det

Må ikke # 4: Del din rigtige e-mail-adresse

Der er ingen mening i at bruge Tor til at være anonym, hvis du tilmelder dig et websted ved hjælp af din rigtige e-mail-adresse. Det er som at lægge en papirpose over hovedet og skrive dit navn og adresse på den. En engangs e-mail-tjeneste som f.eks MailDrop eller det strålende Falske navnegenerator kan oprette en midlertidig adresse og identitet til webstedsregistreringer og holde din Tor-persona adskilt fra din standardwebadresse.

Gør nr. 5: Brug Tor til anonym e-mail

Du kan bruge dine foretrukne e-mail-tjenester i Tor, selvom Google muligvis beder dig om at bekræfte din Gmail-konto. Indholdet af dine meddelelser bliver imidlertid ikke krypteret under transit. Tor vil naturligvis skjule, hvor du er, men medmindre du bruger en e-mail-adresse til engangsbrug (se ovenfor), vil enhver, der opfanger dine meddelelser, se din rigtige e-mail-adresse og muligvisdit navn.

For total fortrolighed og anonymitet kan du bruge en Tor-aktiveret e-mail-tjeneste. Flere af disse er blevet lukket af retshåndhævende myndigheder i de senere år, fordi de var knyttet til kriminelle aktiviteter, men at bruge en er ikke ulovlig, og det sætter dig heller ikke under mistanke. Den bedste og mest pålidelige løsning er ProtonMail , en end-to-end krypteret e-mail-udbyder, der blev lanceret af forskningsfaciliteten CERN i 2013.

Tidligere på året introducerede ProtonMail en Tor-skjult tjeneste specifikt for at bekæmpe censur og overvågning af sine brugere. Du kan tilmelde dig en gratis ProtonMail-konto på protonirockerxow.onion, men dette begrænser dig til 500 MB lagerplads og 150 beskeder om dagen. for at få avancerede funktioner har du brug for Plus-planen ($ 5,00 pr. måned).

Da Tor er baseret på Firefox, er det stadig muligt at installere dine foretrukne tilføjelser, der passer til dine præferencer, hvilket giver mening, hvis du planlægger at bruge Tor som din standardbrowser. Lad dig ikke friste! Selvom udvidelser ikke er inficeret med malware (som det for nylig blev fundet, at nogle af Chrome var), kan de alvorligt kompromittere dit privatliv .

Tor leveres med to af de bedste beskyttende tilføjelsesprogrammer forudinstalleret - NoScript og HTTPS overalt - og det er alt hvad du behøver, hvis din grund til at skifte til browseren skal være anonym. Husk også, at browsing med Tor kan være langsommere end Chrome eller Firefox på grund af dens rundkørselsmåde til at oprette forbindelse, så overbelastning af det med tilføjelser reducerer din hastighed yderligere .

Alternativt kan du prøve Bitmessage, en gratis Desktop-klient, der lader dig sende og modtage krypterede beskeder ved hjælp af Tor og kan køres fra en USB-nøgle.

Må ikke nr. 5: Gå overbord med browser-tilføjelsesprogrammer

Da Tor er baseret på Firefox, er det stadig muligt at installere dine foretrukne tilføjelser, så de passer til dine præferencer, hvilket er forståeligt, hvis du planlægger at bruge Tor som din standardbrowser. Lad dig ikke friste! Selvom udvidelser ikke er inficeret med malware (som det for nylig blev fundet, at nogle af Chrome var), kan de alvorligt kompromittere dit privatliv .

Tor leveres med to af de bedste beskyttende tilføjelsesprogrammer forudinstalleret - NoScript og HTTPS overalt - og det er alt hvad du behøver, hvis din grund til at skifte til browseren skal være anonym. Husk også, at browsing med Tor kan være langsommere end Chrome eller Firefox på grund af dens rundkørselsmåde til at oprette forbindelse, så overbelastning af det med tilføjelser reducerer din hastighed yderligere .