Hvad skal man vide

- Opdateringsmodtager: Gå til downloadsiden, dobbeltklik på opdateringsfil > Blive ved > Opdatering .

- Logitech-enheder med en orange stjerne på siden af modtageren er sårbare over for angreb.

Denne artikel forklarer, hvordan du opdaterer din Logitech Unifying Receiver-software for at holde din trådløse Logitech-mus trådløs tastatur , eller præsentationsklikker sikker og fungerer korrekt. Oplysningerne gælder for Logitechs trådløse enheder; for andre producenter, se deres websteder for detaljer.

Sådan opdaterer du din Logitech Unifying-modtager

At opdatere din Logitech samlende modtager for at beskytte dig selv mod disse angreb er relativt enkel. Sørg for at opdatere den til den version, der blev udgivet på eller efter august 2019, da Logitech udgav en ekstra patch.

-

Naviger til Logitechs downloadside for opdatering i en browser og download den relevante Windows- eller Mac-opdateringspakke til din computer.

-

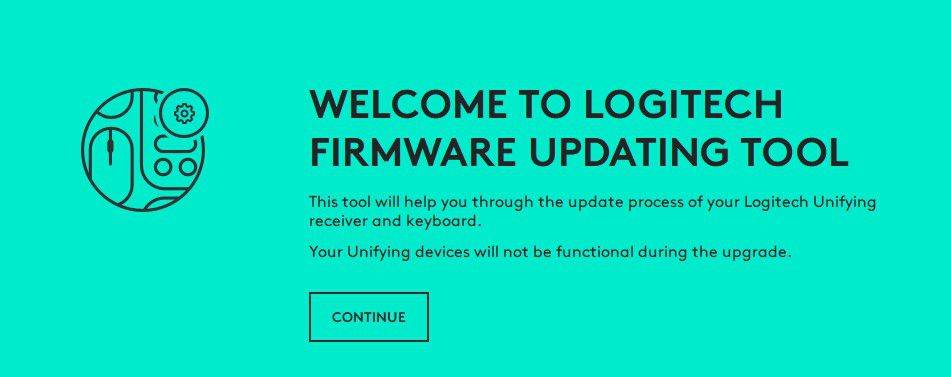

Dobbeltklik på opdateringsfilen for at starte den (Windows) eller pak den ud, og dobbeltklik derefter på den (Mac). Logitech Firmware Update Tool bør starte.

-

Vælg Blive ved .

hvordan man finder samsung tv ip-adresse uden fjernbetjening

-

Værktøjet screener din computer og giver dig besked, hvis nogen Logitech-enheder skal opdateres.

-

Hvis den registrerer nogen enheder, der skal opdateres, skal du vælge Opdatering .

-

Hvis enhederne er opdaterede, informerer værktøjet dig, og du kan vælge Tæt for at forlade værktøjet.

Identifikation af, om din Logitech-dongle er sårbar

Når en Logitech-enhed har en orange stjerne trykt på siden af modtageren, er enheden sårbar over for hacks, der tillader angribere at tage kontrol over din computer.

sfmine79 / Wikimedia Commons / CC BY 2.0

Hvis din modtager ikke har denne stjerne, er du sikkert sikker, men det er stadig en god praksis at holde al din software og firmware opdateret for at forhindre at blive udsat for potentielle trusler.

hvordan man streamer krom til roku

Sådan fungerer Logitech Unifying Receiver Hack

Det første hack blev opdaget i 2016 (kaldet 'MouseJack'), men Logitech Unifying Receiver er stadig i fare. Den lader alt, der sender et signal, der udgiver sig for at være en trådløs mus, oprette forbindelse til den trådløse musemodtager (dongle), der er tilsluttet en hvilken som helst computer. Donglen gør det muligt for det nye signal at oprette forbindelse til din computer, ingen stillede spørgsmål, og en hacker kan få kontrol over din computer – uanset hvilke sikkerhedssystemer du har på plads.

Dette hack virker, fordi trådløs musetrafik ikke altid er krypteret, som de fleste trådløse tastaturkommunikationstrafik. Det ramte trådløse mus, tastaturer, præsentationsklikkere og andre trådløse enheder fra en række producenter, såsom Logitech, Microsoft, Amazon, Dell, HP og Lenovo. Det er dog vigtigt at bemærke, at denne sårbarhed ikke påvirker Bluetooth-enheder eller trådløse USB-dongler, der ikke er aktivt i brug, kun dem, der er tilsluttet din computer.

Mere risiko for trådløse enheder

Da sikkerhedsforskere undersøgte sårbarheden lidt længere, opdagede de yderligere problemer med disse dongler. De opdagede, at angribere kunne overvåge tastaturkommunikationstrafik, injicere tastetryk gennem dongler, der ikke var forbundet til et trådløst tastatur, gendanne krypteringsnøgler og overtage din computer. Nu var det ikke kun dongler, der blev brugt, men også dem, der ikke var tilsluttet en computer.

Sårbarheden var til stede i alle disse dongler på grund af en enkelt trådløs chip, de bruger. I Logitechs tilfælde er deres samlende teknologi et standard stykke teknologi, som de har leveret med en bred vifte af Logitech trådløst udstyr i næsten et årti.

![Instagram-historier indlæses ikke, og cirklen drejer – hvad skal man gøre [september 2022]](https://www.macspots.com/img/social-media/91/instagram-stories-aren-t-loading-and-the-circle-is-spinning-8211-what-to-do-september-2022-1.jpg)