Windows Update-klienten er netop blevet føjet til listen over levende binære filer (LoLBins), som angribere kan bruge til at udføre ondsindet kode på Windows-systemer. Belastet på denne måde kan den skadelige kode omgå systembeskyttelsesmekanismen.

samsung tv genstarter, mens du ser netflix

Hvis du ikke er fortrolig med LoLBins, er disse downloadede Microsoft-signerede eksekverbare filer eller bundtet med operativsystemet, der kan bruges af en tredjepart til at undgå detektion, mens du downloader, installerer eller udfører ondsindet kode. Windows Update-klienten (wuauclt) ser ud til at være en af dem.

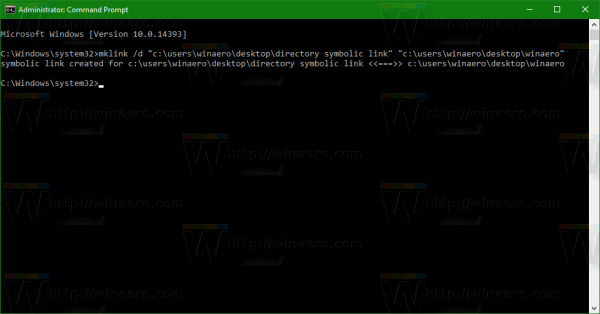

Værktøjet er placeret under% windir% system32 wuauclt.exe og er designet til at kontrollere Windows Update (nogle af dets funktioner) fra kommandolinjen.

MDSec forsker David Middlehurst opdagede at wuauclt også kan bruges af angribere til at udføre ondsindet kode på Windows 10-systemer ved at indlæse den fra en vilkårlig specielt udformet DLL med følgende kommandolinjemuligheder:

wuauclt.exe / UpdateDeploymentProvider [path_to_dll] / RunHandlerComServerFull_Path_To_DLL-delen er den absolutte sti til angriberens specielt udformede DLL-fil, der udfører kode ved vedhæftning. Køres af Windows Update-klienten og gør det muligt for angribere at omgå anti-virus, applikationskontrol og digital certifikatvalideringsbeskyttelse. Det værste er, at Middlehurst også fandt en prøve, der bruger den i naturen.

hvordan man sætter ikon på skrivebordet

Det er værd at bemærke, at det tidligere blev opdaget, at Microsoft Defender inkluderede muligheden for at downloade enhver fil fra Internettet og omgå sikkerhedskontrollen. Heldigvis startede i Windows Defender Antimalware Client version 4.18.2009.2-0 Microsoft har fjernet den relevante mulighed fra appen, og den kan ikke længere bruges til stille fildownloads.

Kilde: Blødende computer

![Hvad er den største harddisk, du kan købe? [Februar 2021]](https://www.macspots.com/img/other/10/what-s-largest-hard-drive-you-can-buy.jpg)