Microsoft har introduceret en anden ændring til Windows 10-brugere. Hvis du er ved hjælp af HOSTS-filen til blokere Windows 10-telemetri eller opdateringer , Microsoft Defender markerer det som et ondsindet og viser en alarm på alvorligt niveau.

Annoncering

Faktisk er det ikke store nyheder. Det er en velkendt kendsgerning, at Windows 10 ikke bruger HOSTS-filen til at løse adresser til bestemte Windows-servere. Den nye ting er den ændrede adfærd hos Microsoft Defender.

hvordan du ændrer dit tiktok-navn

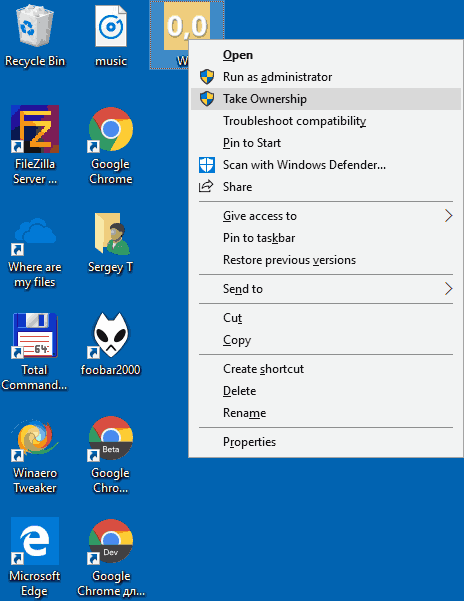

Hosts-filen er bare en almindelig tekstfil, som kan ændres ved hjælp af en hvilken som helst teksteditor. Den eneste fangst er, at editor-appen skal være startede forhøjet (som administrator) . Værtsfilen er placeret i systemkataloget, så ikke-forhøjede apps gemmer den ikke.

Værtsfilen består af tekstlinjer. Hver linje skal indeholde en IP-adresse i den første tekstkolonne efterfulgt af et eller flere værtsnavne. Tekstkolonner er adskilt fra hinanden med hvidt mellemrum. Af en historisk årsag foretrækkes det ofte, men mellemrum gør også tricket. Linjer startet med et hash-tegn (#) er kommentarer. Windows ignorerer tomt i værtsfilen.

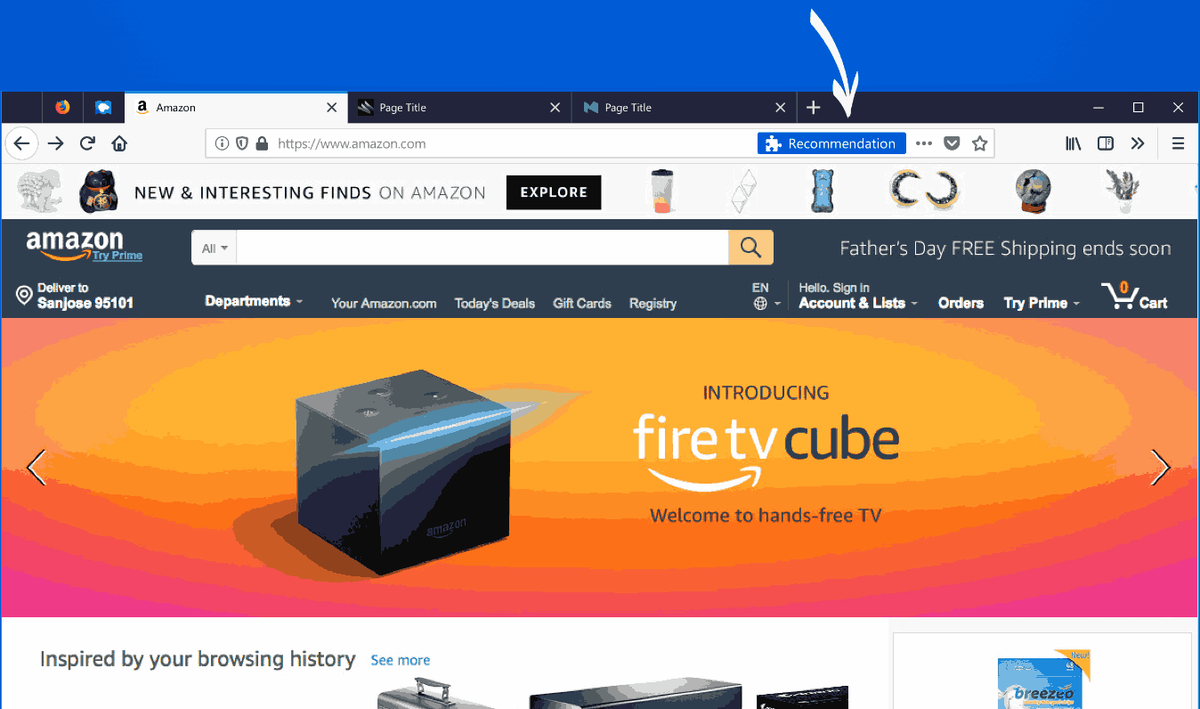

Når du har sat Microsofts servere i HOSTS-filen for at få dem løst som, lad os sige 127.0.0.1, dvs. stoppe operativsystemet med at få adgang til de faktiske servere , Microsoft Defender forhindrer dig i at gemme den fil og viser følgende dialog.

hvor ofte opdaterer Google Earth fotos

hvordan man downloader videoer fra reddit

Bemærk IndstillingerModifikator: Win32 / HostsFileHijack, det er en ny, dedikeret kategori til den ændrede fil. Det ser ud til, at Microsoft for nylig havde opdateret deres Microsoft Defender-definitioner for at opdage, hvornår deres servere blev føjet til HOSTS-filen.

Som BleepingComputer rapporter, vil følgende linjer i HOSTS udløse detektion:

www.microsoft.com microsoft.com telemetry.microsoft.com wns.notify.windows.com.akadns.net v10-win.vortex.data.microsoft.com.akadns.net us.vortex-win.data.microsoft.com us-v10.events.data.microsoft.com urs.microsoft.com.nsatc.net watson.telemetry.microsoft.com watson.ppe.telemetry.microsoft.com vsgallery.com watson.live.com watson.microsoft.com telemetry .remoteapp.windowsazure.com telemetry.urs.microsoft.comHvis du beslutter at rense denne trussel, gendanner Microsoft HOSTS-filen tilbage til sit standardindhold.

Det kan være en dårlig idé at ændre HOSTS-filen, hvis den gøres på en forkert måde eller er blevet gjort af malware. For brugere, der faktisk ved, hvad de laver, er det bare en anden begrænsning, der efterlader endnu mindre kontrol over operativsystemet i brugernes hænder.