Af Adam Shepherd

Historien om, hvordan 12 hackere angiveligt ødelagde verdens mest magtfulde demokrati for at sætte Donald Trump på toppen

Efter mere end to års beskyldninger, beskyldninger, benægtelser og spekulationer har specialrådgiver Robert Muellers efterforskning af potentiel indblanding i det amerikanske præsidentvalg i 2016 ført ham til Rusland. Som en del af en vidtrækkende undersøgelse af russiske statsaktørers indflydelse på valget har Justitsministeriet formelt anklaget 12 medlemmer af russisk militær efterretningstjeneste for forskellige lovovertrædelser.

Præsident Vladimir Putin har benægtet al forseelse på vegne af Rusland og dets agenter og er blevet offentligt støttet af præsident Trump. På trods af fordømmelse fra taler for det amerikanske repræsentanternes hus Paul Ryan, adskillige offentlige og politiske personer og endda hans egen direktør for national efterretning, sagde Trump, at han ikke ser nogen grund til, at Rusland ville forsøge at føre valget.

Han gik bagefter tilbage til denne påstand og sagde, at han accepterede efterretningssamfundets konklusioner om, at Rusland blandede sig i valget i 2016, men sagde også, at det også kunne være andre mennesker og gentog hans påstande om, at der slet ikke var noget samarbejde.

Påstandene kommer på baggrund af stigende russisk aggression på den globale scene; landet kontrollerer stadig Krim-halvøen, som det beslaglagde med magt i 2014, der er påstande om, at det havde en hånd i orkestrering af Vote Leaves sejr i Brexit-folkeafstemningen, og Storbritannien har beskyldt Rusland for at forgifte folk på britisk jord ved hjælp af dødbringende nervemidler.

Se relaterede Top ti teknikker til adgangskodebrydning, der bruges af hackere

På trods af Trumps protester er cybersikkerheds- og efterretningssamfundene næsten enstemmigt enige om, at Rusland stjal valget i 2016 ved hjælp af en kampagne af sofistikeret cyber- og informationskrig for at sikre det ønskede resultat.

Men hvis ja, hvordan gjorde de det?

Takket være tiltalen udstedt mod de russiske agenter har vi nu en ret god idé om, hvordan hacket angiveligt blev udført. Muellers arkivering inkluderer detaljer såsom datoer, metoder og angrebsvektorer, der giver os mulighed for at opbygge en detaljeret tidslinje for, hvordan nøjagtigt 12 russiske mænd muligvis har sporet verdens mest magtfulde demokrati. Denne artikel undersøger, hvordan det kunne være sket, baseret på beskyldningerne beskrevet i Muellers anklage.

LÆS NÆSTE: Russiske konti brugte £ 76.000 på valgannoncer i 2016

Målene

Målet med den russiske regering under valget i 2016 synes klart: at lette forhøjelsen af Donald J Trump til kontoret som præsident for De Forenede Stater på alle nødvendige måder.

For at gøre det var russerne nødt til at finde en måde at få sin rivaliserende kandidat ud af bestyrelsen, hvilket førte dem til at målrette mod fire hovedpartier med en sofistikeret og langsigtet hackingskampagne.

DCCC

Den demokratiske kongreskampagneudvalg (eller 'D-trip', som det i det mindste kaldes) er ansvarlig for at få så mange demokrater valgt til US Repræsentanternes Hus som muligt og yde støtte, vejledning og finansiering til potentielle kandidater i kongresløb.

DNC

Det styrende organ for Det Forenede Staters Demokratiske Parti, Den Demokratiske Nationale Komité, har ansvaret for at organisere Demokratenes overordnede strategi samt organisere nomineringen og bekræftelsen af partiets præsidentkandidat ved hvert valg.

Hillary Clinton

Den tidligere udenrigsminister under Obama, Hillary Clinton besejrede Bernie Sanders for at blive demokratenes præsidentkandidat ved valget i 2016 og bragte hende ind i krydset af Donald Trump og den russiske regering.

John Podesta

En langvarig veteran fra DC-politik, John Podesta, har tjent under de to foregående demokratiske præsidenter, før han fungerede som formand for Hillary Clintons præsidentkampagne i 2016.

GRU Tolv

Alle tolv mistænkte hackere arbejder for GRU - den russiske regerings elite udenlandske efterretningsorganisation. Alle er militærofficerer af forskellig række, og alle var en del af enheder, der specifikt havde til opgave at fordreje løbet af valget.

Ifølge Muellers anklage var Unit 26165 ansvarlig for hacking af DNC, DCCC og enkeltpersoner tilknyttet Clintons kampagne. Enhed 74455 fik tilsyneladende til opgave at fungere som skjulte propagandister, lækker stjålne dokumenter og offentliggøre anti-Clinton og antidemokratisk indhold gennem forskellige online kanaler.

Sikkerhedsprofessionelle kan være mere fortrolige med kodenavne, der er givet til disse to enheder, da de først blev opdaget i 2016: Cozy Bear og Fancy Bear.

De 12 involverede hackere hævdes at være:

| Navn | Rolle | Rang |

| Viktor Borisovich Netyksho | Kommandør for enhed 26165, ansvarlig for hacking af DNC og andre mål | Ukendt |

| Boris Alekseyevich Antonov | Overvågede spearphishing-kampagner for enhed 26165 | Major |

| Dmitry Sergeyevich Badin | Assistent afdelingsleder til Antonov | Ukendt |

| Ivan Sergeyevich Yermakov | Udført hacking for enhed 26165 | Ukendt |

| Aleksey Viktorovich Lukashev | Gennemført spearphishing-angreb for enhed 26165 | 2. løjtnant |

| Sergey Aleksandrovich Morgachev | Overvågede udvikling og styring af malware til enhed 26165 | oberstløjtnant |

| Nikolay Yuryevich Kozachek | Udviklet malware til enhed 26165 | Løjtnant kaptajn |

| Pavel Vyacheslavovich Yershov | Testet malware til enhed 26165 | Ukendt |

| Artem Andreyevich Malyshev | Overvåget malware til enhed 26165 | 2. løjtnant |

| Aleksandr Vladimirovich Osadchuk | Kommandør for enhed 74455, ansvarlig for utæthed af stjålne dokumenter | Oberst |

| Aleksey Aleksandrovich Potemkin | Overvåget administration af it-infrastruktur | Ukendt |

| Anatoliy Sergeyevich Kovalev | Gennemført hacking til enhed 74455 | Ukendt |

LÆS NÆSTE: Teknologivirksomhederne videregiver dine data til regeringen

Hvordan hacket var planlagt

Nøglen til ethvert vellykket cyberangreb er planlægning og rekognoscering, så den første opgave for operatørerne fra Unit 26165 var at identificere svaghedspunkterne i Clinton-kampagnens infrastruktur - svagheder, der derefter kan udnyttes.

15. marts:

Ivan Yermakov begynder at scanne DNC's infrastruktur for at identificere tilsluttede enheder. Han begynder også at udføre forskning i DNC's netværk såvel som forskning i Clinton og demokraterne generelt.

19. marts:

John Podesta falder for en spearphishing-e-mail, der angiveligt er oprettet af Aleksey Lukashev og forklædt som en Google-sikkerhedsalarm, der giver russerne adgang til hans personlige e-mail-konto. Samme dag bruger Lukashev spearphishing-angreb til at målrette mod andre højtstående kampagnemedarbejdere, herunder kampagneleder Robby Mook.

21. marts:

Podestas personlige e-mail-konto renses ud af Lukashev og Yermakov; de får af med mere end 50.000 beskeder i alt.

28. marts:

Lukashevs vellykkede spearphishing-kampagne fører til tyveri af e-mail-loginoplysninger og tusinder af beskeder fra forskellige mennesker, der er forbundet med Clintons kampagne.

6. april:

Russerne opretter en falsk e-mail-adresse til en velkendt person i Clinton-lejren med kun et bogstavs forskel fra personens navn. Denne e-mail-adresse bruges derefter af Lukashev til at udspionere phish mindst 30 forskellige kampagnemedarbejdere, og en DCCC-medarbejder nares til at aflevere sine loginoplysninger.

LÆS NÆSTE: Hvordan Google afslørede bevis for russisk amerikansk valgindblanding

Hvordan DNC blev overtrådt

Det oprindelige forberedelsesarbejde var nu afsluttet, russerne havde et stærkt fodfæste i Demokratenes netværk takket være en yderst effektiv spearphishing-kampagne. Det næste skridt var at udnytte dette fodfæste for at få yderligere adgang.

7. april:

Som med den første rekognoscering i marts forsker Yermakov på tilsluttede enheder på DCCC's netværk.

12. april:

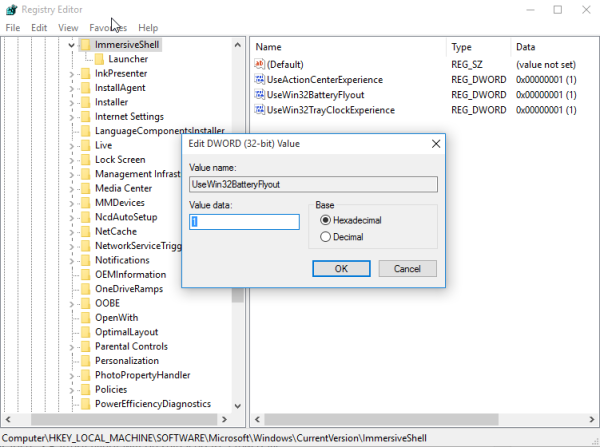

Ved hjælp af legitimationsoplysninger stjålet fra en ubevidst DCCC-medarbejder får russerne adgang til DCCC's interne netværk. Mellem april og juni installerer de forskellige versioner af et stykke malware med navnet 'X-Agent' - som tillader fjernbetjening af keylogging og skærmoptagelse af inficerede enheder - på mindst ti DCCC-computere.

Denne malware overfører data fra berørte computere til en Arizona-server, der er leaset af russerne, som de omtaler som et AMS-panel. Fra dette panel kan de eksternt overvåge og administrere deres malware.

14. april:

Over en otte-timers periode bruger russerne X-Agent til at stjæle adgangskoder til DCCC-fundraising- og vælgerudbredelsesprogrammer, Muellers anklageskrifter samt overvåge kommunikation mellem DCCC-medarbejdere, der omfattede personlige oplysninger og bankoplysninger. Samtalerne inkluderer også oplysninger om DCCC's økonomi.

15. april:

Russerne søger på en af de hackede DCCC-pc'er efter forskellige nøgleudtryk, herunder 'Hillary', 'Cruz' og 'Trump'. De kopierer også nøglemapper, såsom en mærket 'Benghazi Investigations'.

18. april:

hvor mange døre for landsbyboere at opdrætte

DNC's netværk brydes af russerne, der får adgang ved at bruge legitimationsoplysningerne fra en DCCC-medarbejder med tilladelse til at få adgang til DNC's systemer.

19. april:

Yershov og Nikolay Kozachek oprettede tilsyneladende en tredje computer uden for USA for at fungere som et relæ mellem det Arizona-baserede AMS-panel og X-Agent-malware for at tilsløre forbindelsen mellem de to.

22. april:

Flere gigabyte data stjålet fra DNC-pc'er komprimeres til et arkiv. Disse data inkluderer oppositionsforskning og planer for feltoperationer. I løbet af den næste uge bruger russerne et andet brugerdefineret stykke malware - 'X-Tunnel' - til at exfiltrere disse data fra DNC's netværk til en anden leaset maskine i Illinois via krypterede forbindelser.

13. maj:

På et tidspunkt i løbet af maj bliver både DNC og DCCC opmærksomme på, at de er kompromitteret. Organisationerne ansætter cybersikkerhedsfirmaet CrowdStrike for at udrydde hackere fra deres systemer, mens russerne begynder at tage skridt til at skjule deres aktiviteter, såsom at rydde hændelseslogfiler fra visse DNC-maskiner.

25. maj:

I løbet af en uge stjæler russerne angiveligt tusinder af e-mails fra DNC's medarbejders arbejdskonti efter hacking på DNC's Microsoft Exchange Server, mens Yermakov undersøger PowerShell-kommandoer for at få adgang til og køre Exchange Server.

31. maj:

Yermakov begynder at forske i CrowdStrike og dens undersøgelse af X-Agent og X-Tunnel, formodentlig i et forsøg på at se, hvor meget virksomheden ved.

1. juni:

Den næste dag forsøger russerne at bruge CCleaner - et freeware-værktøj designet til at frigøre plads på harddisken - til at ødelægge bevis for deres aktivitet på DCCC's netværk.

LÆS NÆSTE: Står Rusland bag en global hackingkampagne i et forsøg på at stjæle officielle hemmeligheder?

Fødslen af Guccifer 2.0

Russerne har nu exfiltreret en betydelig mængde data fra DNC. Disse oplysninger kombineret med skatten fra Podestas personlige e-mails giver dem al den ammunition, de har brug for for at angribe Clintons kampagne

8. juni:

DCLeaks.com lanceres, angiveligt af russerne sammen med matchende Facebook-sider og Twitter-konti, som en måde at formidle det materiale, de har stjålet fra Podesta og DNC. Webstedet hævder, at det drives af amerikanske hacktivister, men Muellers anklage hævder, at dette er en løgn.

14. juni:

CrowdStrike og DNC afslører, at organisationen er blevet hacket og beskylder den russiske regering offentligt. Rusland benægter al involvering i angrebet. I løbet af juni begynder CrowdStrike at tage skridt til at afbøde hacket.

15. juni:

Som svar på CrowdStrikes beskyldning skaber russerne karakteren af Guccifer 2.0 som en røgskærm, hævder Mueller, der har til formål at så tvivl om russisk involvering i hackerne. Teamet af russere udgør sig som en enkelt rumænsk hacker og tager æren for angrebet.

Hvem er Guccifer?

Mens Guccifer 2.0 er en fiktiv persona oprettet af russiske agenter, er den faktisk baseret på en rigtig person. Den originale Guccifer var en ægte rumænsk hacker, der blev kendt i 2013 efter at have frigivet fotos af George W. Bush, som var blevet hacket fra hans søsters AOL-konto. Navnet, siger han, er et portmanteau af 'Gucci' og 'Lucifer'.

Han blev til sidst arresteret med mistanke om at have hacket et antal rumænske embedsmænd og udleveret til USA. Russerne håbede formodentlig, at embedsmænd ville antage, at han også stod bag handlingerne fra Guccifer 2.0, på trods af at han allerede i maj erkendte sig skyldig i føderale anklager.

20. juni:

På dette tidspunkt har russerne fået adgang til 33 DNC-slutpunkter. CrowdStrike har i mellemtiden fjernet alle forekomster af X-Agent fra DCCC's netværk - selvom mindst en version af X-Agent forbliver aktiv inden for DNC's systemer indtil oktober.

Russerne bruger mere end syv timer uden at forsøge at oprette forbindelse til deres X-Agent-forekomster med DCCC-netværket samt forsøge at bruge tidligere stjålne legitimationsoplysninger for at få adgang til det. De renser også AMS-panelets aktivitetslogfiler, inklusive al loginhistorik og brugsdata.

22. juni:

WikiLeaks angiveligt sender en privat besked til Guccifer 2.0 og beder dem om at sende alt nyt materiale vedrørende Clinton og demokraterne, hvori det hedder, at det vil have en meget større indvirkning end hvad du laver.

18. juli:

WikiLeaks bekræfter modtagelsen af et 1 GB arkiv med stjålne DNC-data og angiver, at det frigives inden for en uge.

22. juli:

I overensstemmelse med sit ord frigiver WikiLeaks over 20.000 e-mails og dokumenter stjålet fra DNC, kun to dage før den demokratiske nationale konvention. Den seneste e-mail udgivet af WikiLeaks er dateret den 25. maj - omtrent samme dag, som DNC's Exchange Server blev hacket.

LÆS NÆSTE: WikiLeaks siger, at CIA kan bruge smarte tv'er til at spionere på ejere

27. juli:

Under en pressekonference beder præsidentkandidat Donald Trump direkte og specifikt om, at den russiske regering finder en tranche af Clintons personlige e-mails.

Samme dag retter russerne sig mod e-mail-konti, der bruges af Clintons personlige kontor og hostes af en tredjepartsudbyder.

15. august:

Ud over WikiLeaks forsyner Guccifer 2.0 også en række andre modtagere med stjålne oplysninger. Dette inkluderer tilsyneladende en amerikansk kongreskandidat, der beder om oplysninger om deres modstander. I denne periode bruger russerne også Guccifer 2.0 til at kommunikere med en person, der er i regelmæssig kontakt med topmedlemmer i Trump-kampagnen.

22. aug:

Guccifer 2.0 sender 2,5 GB stjålne data (inklusive donoroptegnelser og personligt identificerbare oplysninger om mere end 2.000 demokratiske donorer) til en daværende registreret statslobbyist og online kilde til politiske nyheder.

Syv:

På et eller andet tidspunkt i september får russerne adgang til en skytjeneste, der indeholder testapps til DNC-dataanalyse. Ved hjælp af cloudtjenestens egne indbyggede værktøjer opretter de snapshots af systemerne og overfører dem derefter til konti, som de styrer.

7. okt:

WikiLeaks frigiver det første parti af Podestas e-mails, der udløser kontrovers og brøl i medierne. I løbet af den næste måned frigiver organisationen alle 50.000 e-mails, der angiveligt er stjålet fra hans konto af Lukashev.

28. okt:

Kovalev og hans kammerater retter sig mod stats- og amtskontorer, der er ansvarlige for at administrere valg i vigtige svingstater, herunder Florida, Georgien og Iowa, i Muellers anklagerstater.

Nov:

I den første uge i november, lige før valget, bruger Kovalev en falsk e-mail-konto til spyd phish over 100 mål der er involveret i administration og tilsyn med valg i Florida - hvor Trump vandt med 1,2%. E-mails er designet til at se ud som om de var kommet fra en softwareleverandør, der leverer vælgerbekræftelsessystemer, et firma, som Kovalev hackede tilbage i august, hævder Mueller.

8. nov:

I modsætning til forudsigelserne fra eksperter og meningsmålere vinder reality-tv-stjernen Donald Trump valget og bliver præsident for De Forenede Stater.

LÆS NÆSTE: 16 gange hvor borger Trump brændte præsident Trump

Hvad sker der nu?

Selvom dette utvivlsomt er et skelsættende øjeblik i både global geopolitik og cybersikkerhed, har mange eksperter bemærket, at anklage mod de 12 GRU-agenter er en næsten fuldstændig symbolsk gestus og sandsynligvis ikke vil føre til anholdelser.

Rusland har ingen udleveringstraktat med USA, så det er ikke forpligtet til at aflevere de anklagede mænd til Mueller. Dette er i øvrigt den samme grund til, at NSA-whistleblower Edward Snowden har været begrænset til Rusland i de sidste mange år.

Det er hensigten, som nogle kilder har antydet, at disse anklager fungerer som en advarsel og lader Rusland (og verden) vide, at USA skubber fremad med sin efterforskning.

Anklager kan ved at angive offentliggørelse offentliggøre de faktiske omstændigheder og / eller påstande fundet af storjuryen, fortalte kriminel forsvarsadvokat Jean-Jacques Cabou. Ars Technica . Her kan offentligheden som helhed være et bestemt publikum. Men anklagere fratager også anklager for at sende en besked til andre mål.

Muellers efterforskning forventes at fortsætte.

Denne artikel blev oprindeligt vist på Alphr søsterside IT Pro.