Det er ikke længere nogen hemmelighed, at alle Intel-CPU'er, der er frigivet i løbet af det sidste årti, er berørt af et alvorligt problem. En specielt misdannet kode kan bruges til at stjæle de private data fra enhver anden proces, herunder følsomme data som adgangskoder, sikkerhedsnøgler og så videre. I denne artikel vil vi se, hvordan du finder ud af, om din pc er påvirket af problemet.

Annoncering

Hvis du ikke er opmærksom på Meltdown og Spectre-sårbarhederne, har vi dækket dem detaljeret i disse to artikler:

- Microsoft udruller nødrettelse til Meltdown og Spectre CPU-fejl

- Her er Windows 7 og 8.1 rettelser til Meltdown og Spectre CPU fejl

Kort sagt tillader både Meltdown og Spectre-sårbarheder, at en proces kan læse de private data fra enhver anden proces, selv uden for en virtuel maskine. Dette er muligt på grund af Intels implementering af, hvordan deres CPU'er henter data. Dette kan ikke løses ved kun at lappe OS. Løsningen indebærer opdatering af OS-kernen såvel som en CPU-mikrocodeopdatering og muligvis endda en UEFI / BIOS / firmwareopdatering til nogle enheder for fuldt ud at mindske udnyttelsen.

Nyere forskning viser, at ARM64- og AMD-CPU'er også er påvirket af Spectre-sårbarheden relateret til spekulativ udførelse.

Tilgængelige rettelser

Microsoft har allerede frigivet et sæt rettelser til alle understøttede operativsystemer. Mozilla udstedte i dag en opdateret version af Firefox 57 , og Google beskytter Chrome-brugere med version 64.

I den aktuelle version Google Chrome kan du aktivere ekstra beskyttelse ved at aktivere Fuld lokalisolering . Site Isolation tilbyder en anden forsvarslinje for at gøre sådanne sårbarheder mindre tilbøjelige til at lykkes. Det sikrer, at sider fra forskellige websteder altid placeres i forskellige processer, der hver kører i en sandkasse, der begrænser, hvad processen har lov til at gøre. Det blokerer også processen for at modtage visse typer følsomme dokumenter fra andre websteder.

Google opdaterer Chrome igen (version 64) inden udgangen af måneden for at beskytte mod udnyttelse af sårbarheder relateret til Meltdown og Spectre. Version 64 af Chrome er allerede ankommet til beta-kanalen.

Find ud af, om din pc er påvirket af Meltdown og Spectre-sårbarheder

Bemærk: Instruktionerne nedenfor gælder for Windows 10, Windows 8.1 og Windows 7 SP1.

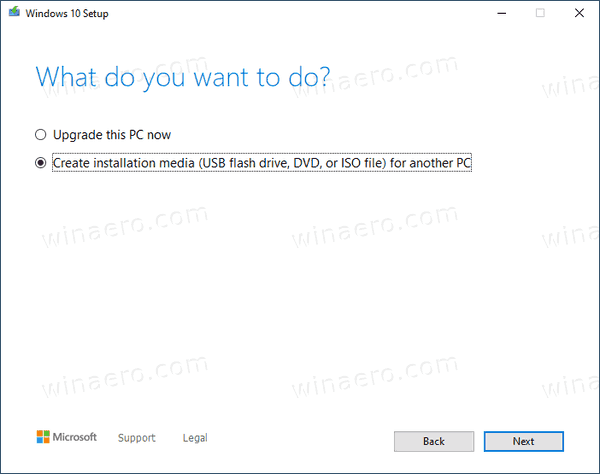

- Åben PowerShell som administrator .

- Skriv følgende kommando:

Install-Module SpeculationControl. Dette installerer et ekstra modul på din computer. Svar 'Y' to gange.

- Aktiver det installerede modul med kommandoen:

Import-Module SpeculationControl. - Udfør nu følgende cmdlet:

Get-SpeculationControlSettings. - I output skal du se de aktiverede beskyttelser vist som 'Sandt'.

Bemærk: Hvis du får fejlmeddelelsen

hvordan man fortæller, hvor mange sange du har på apple-musik

'Import-modul: Fil C: Program Files WindowsPowerShell Modules SpeculationControl 1.0.1 SpeculationControl.psm1

kan ikke indlæses, fordi kørende scripts er deaktiveret på dette system. ... '

Skift derefter udførelsespolitik tilubegrænsetelleromgå.Se følgende artikel:

Sådan ændres PowerShell-udførelsespolitik i Windows 10

Du er beskyttet, hvis alle linjer har den sande værdi. Sådan vises min upatchede Windows 10 i output:

Det er det.

Kilde: Microsoft