Som du måske allerede ved, er alle Intel-CPU'er, der er frigivet i løbet af det sidste årti, berørt af et alvorligt problem. En specielt misdannet kode kan bruges til at stjæle de private data fra enhver anden proces, herunder følsomme data som adgangskoder, sikkerhedsnøgler og så videre. Selv en browser med JavaScript aktiveret kan bruges som en angrebsvektor. Hvis du er Google Chrome / Chromium-bruger, kan du gøre følgende.

Annoncering

Hvis du ikke er opmærksom på Meltdown og Spectre-sårbarhederne, har vi dækket dem detaljeret i disse to artikler:

- Microsoft udruller nødrettelse til Meltdown og Spectre CPU-fejl

- Her er Windows 7 og 8.1-rettelser til Meltdown og Spectre CPU-fejl

Kort sagt, både Meltdown og Spectre-sårbarheder tillader en proces at læse de private data fra enhver anden proces, selv uden for en virtuel maskine. Dette er muligt på grund af Intels implementering af, hvordan deres CPU'er henter data. Dette kan ikke løses ved kun at lappe OS. Løsningen involverer opdatering af OS-kernen såvel som en CPU-mikrocodeopdatering og muligvis endda en UEFI / BIOS / firmwareopdatering til nogle enheder for at mindske udnyttelsen fuldt ud.

Angrebet kan kun udføres med JavaScript også ved hjælp af en browser.

I dag er en ny version af Google Chrome ude. Chrome 63.0.3239.132 leveres med et antal sikkerhedsrettelser, men det inkluderer ikke nogen speciel rettelse til Meltdown og Spectre Vulnerabilities. Du kan aktivere fuld siteisolering manuelt for beskyttelse mod de nævnte sårbarheder.

Hvad er fuld site isolation

Site Isolation er en sikkerhedsfunktion i Chrome, der giver yderligere beskyttelse mod nogle typer sikkerhedsfejl. Det gør det sværere for ikke-betroede websteder at få adgang til eller stjæle oplysninger fra dine konti på andre websteder.

Websteder kan typisk ikke få adgang til hinandens data i browseren takket være kode, der håndhæver den samme oprindelsespolitik. Lejlighedsvis findes sikkerhedsfejl i denne kode, og ondsindede websteder kan prøve at omgå disse regler for at angribe andre websteder. Chrome-teamet sigter mod at rette sådanne fejl så hurtigt som muligt.

Site Isolation tilbyder en anden forsvarslinje for at gøre sådanne sårbarheder mindre tilbøjelige til at lykkes. Det sikrer, at sider fra forskellige websteder altid placeres i forskellige processer, der hver kører i en sandkasse, der begrænser, hvad processen har lov til at gøre. Det blokerer også processen for at modtage visse typer følsomme dokumenter fra andre websteder. Som et resultat vil et ondsindet websted finde det vanskeligere at stjæle data fra andre websteder, selvom det kan bryde nogle af reglerne i sin egen proces.

Fuld siteisolering er aktiveret som standard i Google Chrome 64.

I den nuværende udgivelse af Google Chrome kan du aktivere fuld siteisolering manuelt. Dette tilføjer ekstra beskyttelse mod Meltdown og Spectre sårbarheder.

Sikker sårbarheder i Google Chrome mod nedsmeltning og spøgelse

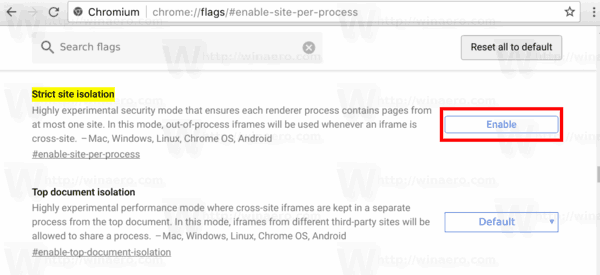

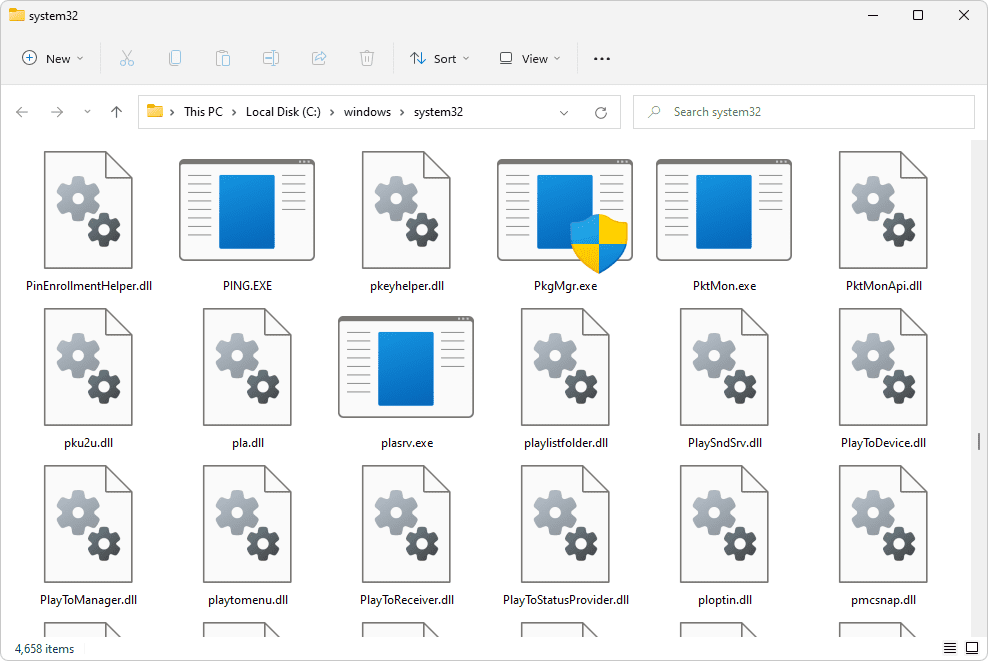

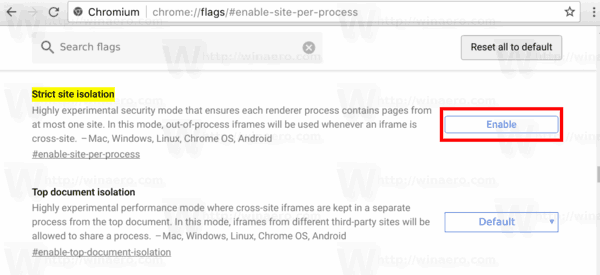

- Åbn Google Chrome.

- Type

chrome: // flags / # enable-site-per-processi adresselinjen. - Aktiver flag 'Strenge site-isolering' ved hjælp af knappen ud for flagbeskrivelsen.

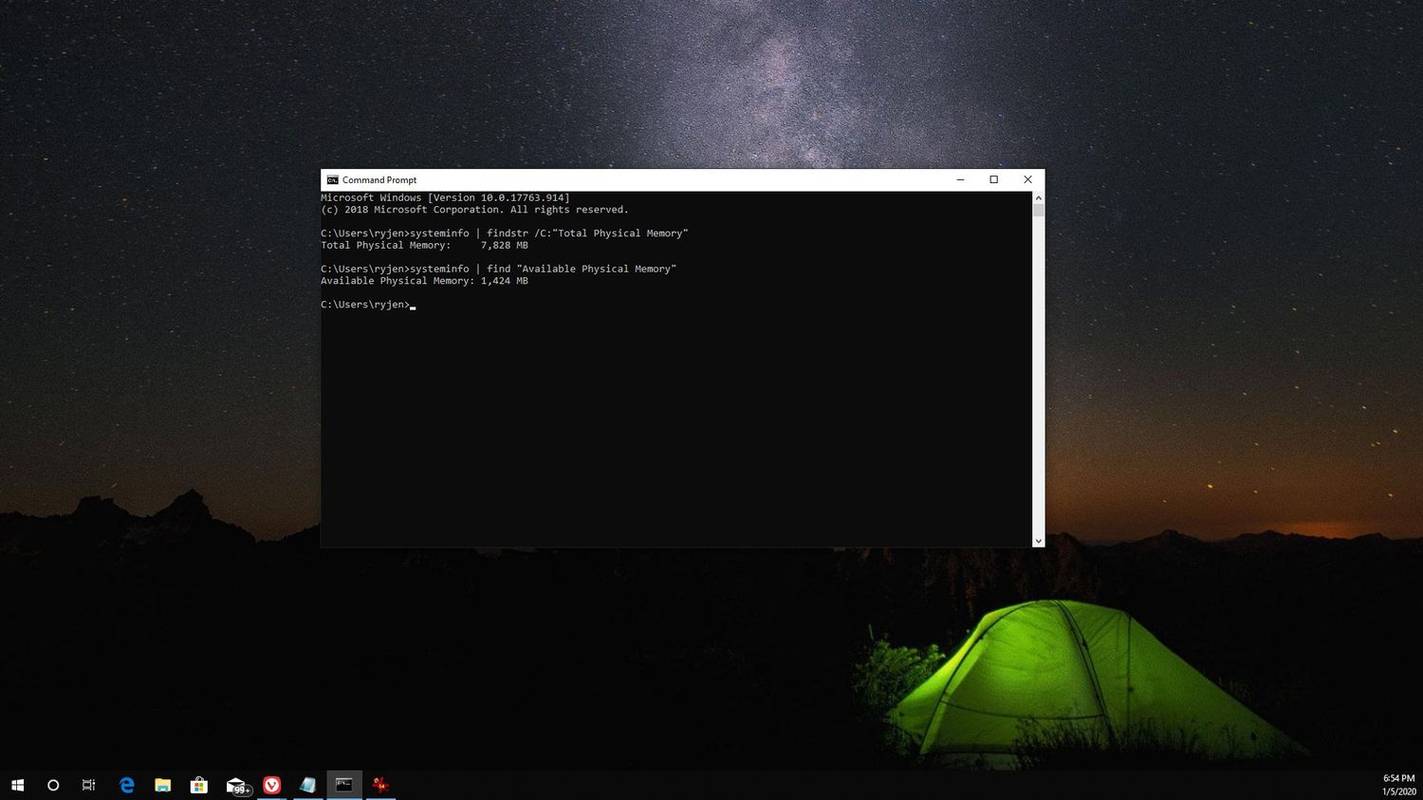

Bemærk, at aktivering af fuld siteisolering øger hukommelsesforbruget - Google siger, at det kan være 10% -20% mere end normalt. Administratorer kan vælge at aktivere Chrome's Site Isolation for alle websteder eller vælge en liste over websteder, der skal køres i deres egen gengivelsesproces.

Det er værd at nævne, at Firefox bruger en anden beskyttelsesmekanisme. Hvis du er Firefox-bruger, henvises til følgende artikel:

Firefox 57.0.4 frigivet med Meltdown og Spectre angrebsløsning

hvordan du laver din snapchat til et abonnement

Det er det.