I går blev der opdaget en sårbarhed i hardwarekryptering implementeret af nogle SSD'er. Desværre delegerer BitLocker i Windows 10 (og muligvis også Windows 8.1) pligten til sikker kryptering og beskyttelse af brugerens data til drevproducenten. Når hardwarekryptering er tilgængelig, verificerer den ikke, om krypteringen er idiotsikker, og slukker for sin egen softwarebaserede kryptering, hvilket gør dine data sårbare. Her er en løsning, du kan anvende.

Annoncering

hvis du sparker nogen fra uenighed, ved de det

Selvom du aktiverer BitLocker-kryptering på et system, krypterer Windows 10 muligvis ikke dine data med sin softwarekryptering, hvis drevet overfører til operativsystemet, at det bruger hardwarekryptering. Selvom dit diskdrev understøtter kryptering, kan det let brydes på grund af brugen af en tom adgangssætning.

En nylig undersøgelse viser, at Crucial- og Samsung-produkter har masser af problemer med deres SSD'er. For eksempel har visse vigtige modeller en tom hovedadgangskode, der giver adgang til krypteringsnøglerne. Det er meget muligt, at firmwaren, der bruges i anden hardware af forskellige leverandører, også kan have lignende problemer.

Som en løsning, Microsoft foreslår deaktivering af hardwarekryptering og skift til BitLockers softwarekryptering, hvis du har virkelig følsomme og vigtige data.

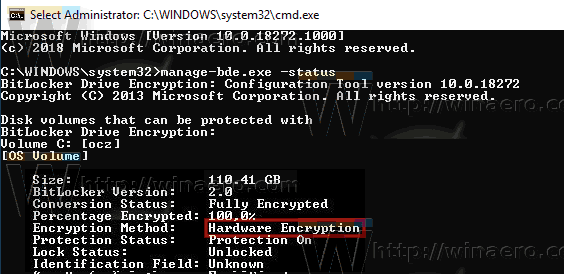

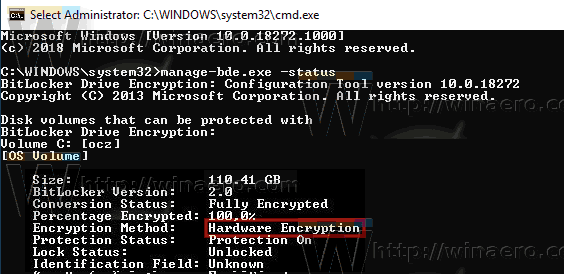

Først og fremmest skal du kontrollere, hvilken type kryptering dit system bruger i øjeblikket.

Kontroller status for BitLocker-drevkryptering til drev i Windows 10

- Åbn en forhøjet kommandoprompt .

- Skriv eller kopier og indsæt følgende kommando:

manage-bde.exe status

- Se linjen 'Krypteringsmetode'. Hvis den indeholder 'Hardware-kryptering', er BitLocker afhængig af hardwarekryptering. Ellers bruger den softwarekryptering.

Sådan skifter du fra hardwarekryptering til softwarekryptering med BitLocker.

Deaktiver hardware BitLocker-kryptering

- Sluk BitLocker helt for at dekryptere drevet.

- Åben PowerShell som administrator .

- Udsted kommandoen:

Enable-BitLocker -HardwareEncryption: $ False - Aktivér BitLocker igen.

Hvis du er systemadministrator, skal du aktivere og implementere politikken 'Konfigurer brug af hardwarebaseret kryptering til operativsystemdrev'.

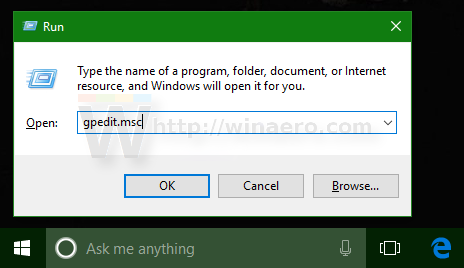

Deaktiver hardware BitLocker-kryptering med gruppepolitik

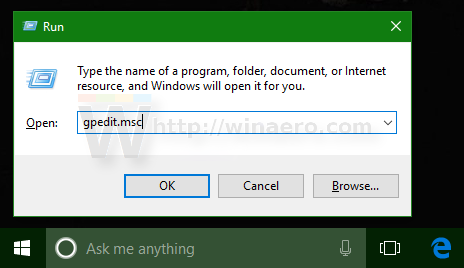

Hvis du kører Windows 10 Pro, Enterprise eller Education udgave , kan du bruge appen Local Group Policy Editor til at konfigurere ovennævnte indstillinger med en GUI.

hvordan man eksporterer bogmærker fra Android

- Tryk på Win + R-tasterne sammen på dit tastatur, og skriv:

gpedit.msc

Tryk på Enter.

- Group Policy Editor åbnes. Gå tilComputerkonfiguration Administrative skabeloner Windows-komponenter BitLocker-drevkryptering Operativsystemdrev. Indstil politikindstillingenKonfigurer brug af hardwarebaseret kryptering til operativsystemdrevtilhandicappet.

Alternativt kan du anvende et registerjustering.

Deaktiver BitLocker-kryptering af hardware med Registry Tweak

- Åben Registreringseditor .

- Gå til følgende registreringsnøgle:

HKEY_LOCAL_MACHINE SOFTWARE Politikker Microsoft FVE

Tip: Se hvordan man springer til den ønskede registreringsnøgle med et enkelt klik .

Hvis du ikke har en sådan nøgle, skal du bare oprette den.

- Her skal du oprette en ny 32-bit DWORD-værdi OSAllowedHardwareEncryptionAlgorithms .Bemærk: Selvom du er kører 64-bit Windows , skal du stadig bruge et 32-bit DWORD som værditype.

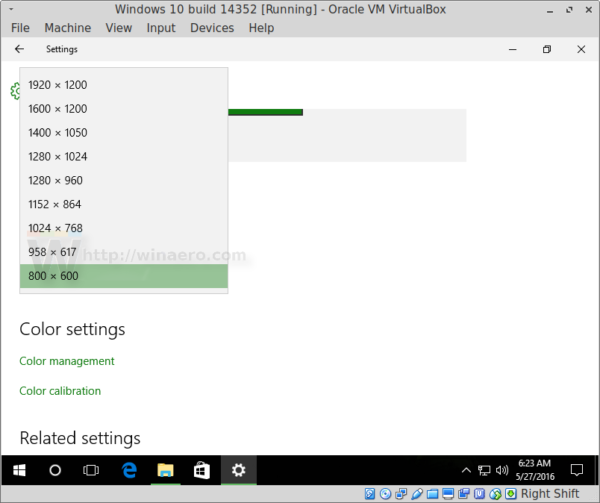

Lad dens værdidata være 0. - For at få de ændringer, der foretages af registreringsdatabasen, til at træde i kraft, genstart Windows 10 .

Det er det.