Malware og menneskelig sygdom trives med stilhed og usynlighed. Hvis den mindste kræftcelle gav dig et prikket ansigt, ville du straks søge behandling, og du ville sandsynligvis være okay, fordi den onde angriber aldrig ville have en chance for at sprede sig.

På samme måde fanges malwareinfektioner bedst tidligt, før de kan sprede sig og gøre forfærdelige skader. Hvis malware afmærket sin ankomst ved at slå til Du er blevet malwared! på tværs af din skærm, ville du downloade et værktøj til at blitz det og derefter gå videre med dit liv. Men hackere vil ikke have dig til at vide, at du er blevet hacket.

De skaber tavse bedragere, der kan lure i dit system i årevis og stjæle dine bankoplysninger, adgangskoder og andre følsomme data, mens du er lykkeligt uvidende. Selv ransomware kan gnide stille på din pc, før det sprøjter en løsesumskrav på din skærm.

Vi starter med at afsløre de seneste tavse mordere, der muligvis gemmer sig på din pc - eller din telefon, tablet og router. Så viser vi dig, hvordan du finder disse og andre skjulte nasties. Vær forberedt - der kan være mere, end du havde forventet. Den gode nyhed er, at vi derefter tilbyder måder at sparke ud og holde de tavse mordere ude.

Den værste malware er nu endnu værre

Sikkerheds- og softwarefirmaer, inklusive Microsoft, er fanget i et konstant spil med 'alt hvad du kan gøre, jeg kan gøre det bedre' med hackere. Hvis Microsoft løser et sikkerhedshul, finder hackere snart en ny sårbarhed at udnytte. Når dit antivirus identificerer en ny trussel og opdaterer sine definitioner til sortliste gerningsmanden, ser gerningsmanden efter (eller tvinger) en ny vej ind.

Malware overgiver sig aldrig. Det vender tilbage til tegnebrættet og springer tilbage stærkere, sværere at fjerne og - den bedste overlevelsesstrategi af alle - sværere at opdage.

Før vi viser, hvordan vi finder og dræber den malware, der gemmer sig på din pc, tilbyder vi nogle eksempler for at sætte farerne i sammenhæng. Her er syv dødbringende trusler, der kan skabe kaos inde i din computer lige nu, skjult ikke kun for dig, men også for dit operativsystem (OS), browser og endda dit antivirusprogram.

Antivirus-kapring trojanske heste

Trojanske heste er ondsindede filer, der maskerer sig som legitime filer, programmer eller opdateringer. Udtrykket kommer, som du vil gætte, fra den antikke historie om grækerne, der gemte sig inde i en træhest for at snige sig ind i byen Troja. Tre tusind år senere betyder 'Trojan' meget det samme, men uden tømrerarbejde. Den beskriver nu enhver strategi for at invadere et beskyttet sted - såsom din pc's operativsystem (OS) - ved at foregive at være noget, det ikke er.

Den mest kendte trojan i de senere år er Zeus (også kaldet Zbot), der blev opdaget i mange pc'er og plyndrede ofrenes bankoplysninger. Det har skræmmende ny konkurrence i form af Carberp, hvis navn måske får et barn til at fnise, men hvis kode kan ødelægge al din pc's forsvar.

Carberps kildekode er frigivet gratis online - et frygteligt udsyn til computersikkerhed. Det giver hackere overalt ordet mulighed for at oprette nye versioner af dette monster. De deler alle det centrale mål om at forblive uopdaget på din pc ifølge Kaspersky. En gang der stjæler det lydløst dine personlige data inklusive adgangskoder og bankoplysninger. Den mest skræmmende inkarnation af Carberp (i det mindste indtil videre) kan deaktivere og endda fjerne dit installerede antivirusprogram. Dette gør det sværere at opdage og fjerne end endda den nyeste ransomware.

LÆS NÆSTE : Vores guide til den bedste antivirussoftware 2017

PC-aftørring af rootkits

Hvis trojanere er malware i forklædning, er rootkits smuglere indlejret med malware. Når et rootkit er brudt ind på din pc, måske ved at narre dig til at klikke på et phishing-link, hacker det dit operativsystem for at sikre, at dets ondsindede gods forbliver skjult.

I øjeblikket er det mest skræmmende eksempel Popureb, et lille rodkit med et stort ry ifølge sikkerhedsfirmaet Sophos. Ikke kun omslutter den en usynlighedskappe omkring dens farlige indhold, men den indlejrer sig så dybt i ofrenes operativsystem, at de er blevet tvunget til at tørre deres systemer for at fjerne det. Microsofts råd er, at alle rootkit-infektioner skal behandles ved at udføre en ren installation af Windows.

Backdoor indtrængere

En bagdør er ikke en type malware, men en bevidst installeret fejl i dit operativsystem, der lader hackere ind på din pc helt uopdaget. Bagdøre kan installeres af trojanske heste, orme og anden malware. Når fejlen er oprettet, kan hackere bruge den til at styre din pc eksternt. Det forbliver skjult, så det kan skabe endnu flere bagdøre til fremtidig brug.

Unddragelse af malware

Hackere designer nu malware, hvis hovedformål er at undgå afsløring. Der anvendes forskellige teknikker. Nogle malware, for eksempel, hoodwinksantivirusprogrammer ved at skifte server, så den ikke længere matcher antivirusens sortliste. En anden unddragelsesteknik involverer at indstille malware til at køre på bestemte tidspunkter eller følge visse handlinger, der er udført af brugeren. For eksempel kan en hacker indstille malware til at køre i sårbare perioder som at starte op og derefter forblive i dvale resten af tiden.

Ordkapring ransomware

Som om det ikke er slemt nok at finde ud af, at en tilsyneladende sikker fil faktisk er en trojan, har sikkerhedseksperter nu fundet ransomware skjult i Word-filer. Kontormakroer - små, konfigurerbare filer, der udløser en automatisk række handlinger - synes endnu mere modtagelige for ransomware-infektion, sandsynligvis fordi brugerne bliver bedt om at downloade dem. I februar identificerede forskere 'Locky', ransomware, der ankommer med tilladelse til en ondsindet makro i et Word-dokument.

Router botnets

Et botnet er en række internetforbundne computere eller andre enheder, som hackere bruger til at sprede spam eller malware til andre pc'er.

hvordan man fortæller, om du er blokeret på facebook

Hvis din router, bærbare computer eller endda din 'smarte' termostat er en del af et botnet, har du næsten helt sikkert ingen idé om det. Og hvis du ikke ved om det, hvordan kan du rette det?

Løg ransomware

Tor (også kendt som The Onion Router) er gratis software, der lader dig gennemse og kommunikere anonymt. Du kan ikke spores af din internetudbyder, Microsoft eller nogen anden. Det bruges af journalister til at beskytte deres kilder og af whistleblowers, der rapporterer krigens grusomheder.

Desværre er det også meget populært blandt hackere, der bruger Tor til at diskutere og distribuere malware uden at blive sporet. Dårlig gammel Tor har endda fået sit kaldenavn besmittet af kriminelle, der har oprettet krypteringsransomware kaldet 'Onion'.

En anden hemmelighedsfuld ransomware-variant er CryptoWall 4, en ny version af den berygtede ransomware, der er blevet opdateret for at undgå afsløring på ofrenes pc'er.

Scan din pc for risikable processer

Den nye generation af stealth-malware har ikke tendens til at have tydelige giveaway-tegn, såsom underlige pop-ups.

Carberp Trojan er et godt (godt, bemærkelsesværdigt) eksempel på malware, der genopbygges igen og igen for at gøre det meget sværere at opdage. Det vises usandsynligt i manuelle malware-scannere eller endda i en fuld antivirusscanning.

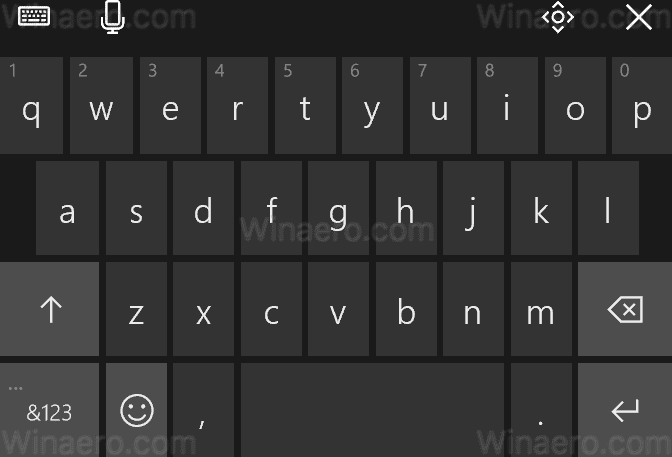

En mulighed er at bruge værktøjer som den gratis startmanager Autoruns, der viser hver eneste proces, service og opgave, der er aktiv eller har været aktiv på din pc - inklusive de ondsindede. Det bruges hovedsageligt til at stoppe uønskede processer, der kører ved opstart, men det er også et glimrende værktøj til at spore mystiske emner, som du ikke installerede, og hvis rolle du ikke forstår. De fleste af disse processer (især den skjulte malware) vises ikke i Task Manager, så gider ikke engang at bruge det.

Den største ulempe ved Autoruns er, at dens lister er skræmmende lange. Brug menuen Indstillinger til at indsnævre den lidt efter lidt. Marker Skjul tomme placeringer, skjul derefter Microsoft-poster, og vent på, at listen opdateres, så den kun indeholder aktive tredjepartselementer. Læs nu igennem det, og hvis du ser noget, du ikke genkender, skal du højreklikke på det og klikke på Søg online (eller trykke på Ctrl + M) for at køre en Google-søgning i din browser.

Google vil kigge efter det fulde filnavn, der er knyttet til processen, og tilbyde links til relevante sider på sikkerhedswebsteder som File.net (www.file.net), som afslører, om visse filer er sikre; Procesbibliotek , der forklarer, hvad en proces er, og hvorfor den kører; og det fremragende Skal jeg blokere det? . Den seneste version af Autoruns (v13.51) indeholder filkontroldatabasen VirusTotal og tilføjer en Check VirusTotal-indstilling til højreklikmenuen.

Scan bestemte områder på din pc

Det gratis online scanner fra anitivirusfirmaet Eset er ikke helt så online, som det gør - det er faktisk ikke et browserbaseret værktøj. Vi blev oprindeligt skuffede over det, fordi browserbaserede værktøjer har tendens til at være hurtigere og lettere at bruge end traditionel installerbar software og naturligvis ikke behøver at skulle slog igennem en installationsproces.

Men Eset Online Scanner er et besøg værd, fordi det giver dig mulighed for at scanne efter skjulte malware og risikable filer i bestemte mapper og områder på din pc - og det er meget hurtigere end at foretage en fuld scanning.

Når du klikker på 'Kør Eset Online Scanner', åbnes et andet vindue, der opfordrer dig til at downloade ESET Smart Installer. Klik på det blå link 'esetsmartinstaller_enu.exe', åbn det, og klik derefter på Kør, hvis Windows bliver bedt om det. Marker afkrydsningsfeltet 'Brugsbetingelser', og klik derefter på Start.

Under konfigurationen skal du klikke på 'Aktiver detektion af potentielt uønskede applikationer', derefter åbne 'Avancerede indstillinger' og markere 'Scan arkiver' og 'Scan efter potentielt usikre applikationer' og lade de to andre felter være markeret. Her kan du vælge bestemte mapper, andre destinationer og endda specifikke filer. Værktøjet har indbygget anti-stealth-teknologi, hvilket betyder, at det kan registrere og rense skjulte filer i mapper, som du ikke engang vidste var der.

Vores vigtigste oksekød med Eset er dens falsk-positive vane. Det identificerede forkert vores foretrukne NirSoft-værktøjer som ondsindede, og det er de bestemt ikke. Så før du blitz en fil, der er markeret som risikabel, skal du køre den gennem VirusTotal online for at få en anden mening.

Find ud af, hvor risikable filer gemmer sig

Gratis bærbart værktøj Runscanner scanner alle pc'ens opstartssystemfiler, drivere og indstillinger. Malware er glad for at installere startfiler og efterlade dem, så de kører konstant fra det øjeblik du starter din pc.

Efter scanning afslører værktøjet, hvilke filer der ikke opfører sig som de skal, og trækker information fra sin database med mere end 900.000 systemfiler inklusive EXE-, DLL- og SYS-filer - nøjagtigt hvilke typer filer malware kan lide at oprette, inficere og / eller ødelægge. , og efterlad derefter.

For at få programmet skal du klikke på Download i den øverste menulinje og derefter klikke på Freeware Download og gemme og køre filen. I det lille programvindue får du valget mellem at bruge 'Begyndertilstand' eller 'Eksperttilstand' - sidstnævnte giver dig mulighed for at foretage ændringer i forkert opførsel af Windows-filer, mens begyndertilstand ikke gør det.

Scan din router for flykaprere

Du betragter muligvis ikke din router som en del af din computer, men det er en vigtig del af din pc-opsætning - og det er et primært mål for botnet-angreb. Hvad mere er, er det usandsynligt, at du vil kontrollere din router for fejl eller problemer, medmindre dit internet begynder at spille, så det kan være en del af et ondsindet botnet i flere måneder eller år, før du har nogen idé om det.

Den gode nyhed er, at det er meget let at kontrollere din router for botnet-aktivitet og ikke involverer download eller installation af software. Klik på 'Start nu' på F-Secures gratis online routerkontrol, og vent et par sekunder, mens værktøjet ser efter ondsindet aktivitet, såsom DNS-anmodninger, der ikke ender, hvor de skal hen. Hvis den opdager mistænkelig aktivitet, bliver du guidet gennem, hvad du skal gøre næste.

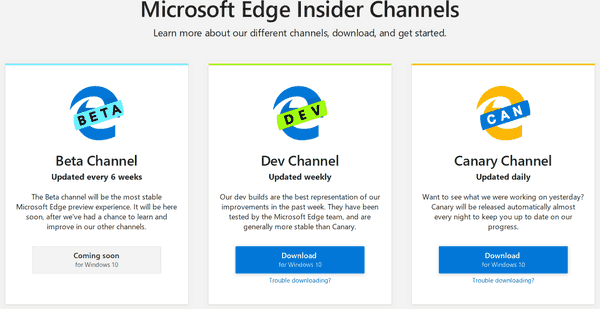

Udryd rootkits, som din antivirus ikke kan se

Kaspersky Internet Security 2017 er et af de mest kraftfulde og nøjagtige antivirusprodukter, som penge kan købe. Men en ting, det ikke kan gøre, er at udrydde rootkits, de usynlige smuglere, der hacker dit operativsystem for at sikre, at de forbliver skjulte. Så vi var glade og lettet over at høre om Kaspersky TDSSKiller, der specifikt er målrettet mod rootkits og ikke kommer i konflikt med Kaspersky Internet Security eller dit andet valg af installeret antivirus (du skal kun have en baggrundskørende antivirus installeret, ellers annullerer de effektivt hver andet ude).

TDSSKiller er gratis og open source og leveres i installerbare og bærbare versioner. Først forsøgte vi at downloade den bærbare fra PortableApps.com-siden, men det betød, at vi først skulle installere PortableApps-platformen.

For at undgå dette besvær skal du downloade 'ZIP-versionen' fra et sikkert download-spejlwebsted BleepingComputer , som også er vært for et af vores foretrukne værktøjer til fjernelse af skrammel, AdwCleaner .

BleepingComputer siger, at TDSSKiller kun fungerer i Windows 8 og tidligere, men det fungerede fint på vores Windows 10-pc. Download og udpak ZIP, og kør derefter programfilen. Det tager et øjeblik at opdatere virusdefinitionerne først. Klik på 'Start scanning' for at finde og fjerne rootkits og 'bootkits', der gemmer sig på din pc.

Forvent det værste

Der er en ret god chance for, at der er malware på din pc. Den seneste årlige Kaspersky Security Bulletin siger, at 34,2% af computere blev ramt af mindst et malwareangreb sidste år - men vi formoder, at det reelle tal er noget højere.

Undersøgelsen omfattede kun brugere, der kører Kaspersky-antivirus. Sammen med Norton Security topper Kaspersky gentagne gange vores antivirus-tests, der køres af vores sikkerhedsteam på Dennis Technology Labs (DTL). Så forekomsten af malware på disse brugeres computere vil sandsynligvis være lavere end på computere, der kører mindre kraftfuld software eller slet ingen antivirus.

LÆS NÆSTE : Vores guide til den bedste antivirussoftware 2017

Mere til det punkt inkluderer rapporten kun malware, der blev set. Uopdaget malware kunne pr. Definition ikke medtages. For at sikre, at jeg ikke var paranoid, spurgte jeg DTL, om de troede, at der var malware i vores pc'er. Jeg forventede et kompliceret svar, der måske betød, men svaret var utvetydigt.

Hold øje med tidlige tegn

Hvis du tilgiver os, bruger vi sygdomsanalogen igen. Når du er for syg til at komme ud af sengen, kan noget være meget forkert og svært at behandle. Tidligere tegn på infektion er meget mere subtile. De er måske ikke svære at se, men de er svære at genkende for, hvad de virkelig er.

På samme tid, når en ransomware-efterspørgsel pudses over din skærm, eller din software nægter at køre, har malware taget et tydeligt greb om dit system og vil være svært at udrydde. Det kan endda være umuligt, medmindre du installerer den frygtede rene. Så det lønner sig at lære de mindre åbenlyse tegn.

Beklag ikke din langsomme browser på internettet

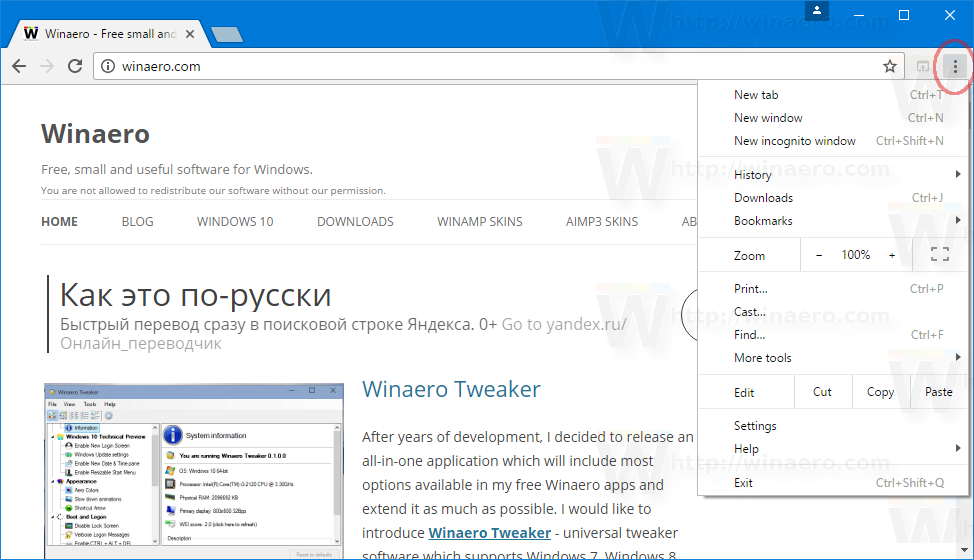

Hvis din browser pludselig er blevet meget langsom og nedbrudt, kan dit første instinkt være at løfte telefonen til din internetudbyder og give dem et stykke af dit sind. Spar dem din raseri, i det mindste indtil du har kontrolleret, at det langsomme ikke skyldes noget mere uhyggeligt.

De mest sandsynlige synder er tredjeparts værktøjslinjer og andre PUP'er ('potentielt uønskede programmer' - alt for høflig en sætning), der trak et løft på din pc, da du installerede gratis software. De foregiver at være noget, de ikke er (såsom en nyttig søgemaskine) eller afslører ikke helt nogle af de ting, de vil gøre (f.eks. Spore din browsingaktivitet). De igennem også processorkraft, forhindrer andre programmer i at fungere korrekt og kan være ekstremt skræmmende.

Kaspersky og nogle andre antivirusfirmaer klassificerer ikke PUP'er som malware, men det begynder at ændre sig - med rette. AVG muliggør f.eks. PUP- og spywareforsvar som standard. Vi håber at se lignende politikker, der er taget op af alle AV-virksomheder.

Et væsentligt problem med disse skjulte browserhogs er, at hvis du fjerner dem, regenereres de ofte. Dette skyldes, at mange af os bruger synkroniseringsværktøjer til at holde de samme bogmærker og udvidelser på vores computere, bærbare computere og andre enheder. Når en PUP-fil f.eks. Skjuler sig i Chrome Sync, kan det være umuligt at fjerne, medmindre du holder op med at bruge Chrome Sync. Tro os, vi har prøvet alt andet.

For at udrydde besværlige browserudvidelser skal du køre det gratis værktøj Auslogics Browser Care. Det identificerer og fjerner risikable udvidelser automatisk. Fjern markeringen af 'Start program ved opstart af Windows' under installationen. Dette program behøver ikke at køre konstant i baggrunden, og hvis det kører ved opstart, tager det længere tid at starte Windows.

hvordan man permanent sletter skype-konto

Udeluk andre årsager til nedbrud

Regelmæssige, uforklarlige nedbrud er blandt de åbenlyse tegn på malwareinfektion, men de kan også være forårsaget af defekte drivere og andre hardwarefejl.

For at udelukke hardware skyldige, start med det gratis værktøj WhoCrashed , som netop er opdateret til at understøtte Windows 10.

Klik på Download øverst på siden, rul ned til 'WhoCrashed 5.51' under crashanalyseværktøjer, og klik derefter på 'Download gratis hjemmeudgave'. Gem og kør installationsprogrammet; der er intet affald at fravælge. Klik på Analyser for at diagnosticere nedbrud. Ud over at generere en liste over mistænkte, giver programmet dig også en almindelig-engelsk rapport, der er meget mere informativ end Windows 'egne komplicerede crash-logfiler.

Hvis du hellere ikke vil installere software, skal du bruge den bærbare version af NirSofts gratis værktøj BlueScreenView . Det giver dig en hel masse information om, hvad der skete under nedbrud, og lader dig køre en øjeblikkelig Google-søgning efter fejl, der er knyttet til dem. Hvis drivere og andre hardwarefejl ikke ser ud til at forårsage dine nedbrud, er malware en sandsynlig synder.

Skilte til at passe på ...

- Du kan ikke få administratoradgang på din egen pc

- Dine internetsøgninger bliver omdirigeret

- En fil er uventet ødelagt eller kan ikke åbnes

- Dine adgangskoder er ændret

- Folk på din adresseliste får spam-e-mails fra dig

- Programmer åbnes et øjeblik og lukkes derefter, så du kan ikke bruge dem

- En fil er uventet forsvundet

- Du finder programmer i Alle apps (i Windows) eller Autoruns, som du ikke har installeret

- Din pc opretter fortsat forbindelse til internettet - selv når du ikke bruger det

- Din printer udskriver sider, som du ikke bad om

- Din browsers startside ændres, og der vises ekstra værktøjslinjer

- Dine antivirus- og malware-scannere kan ikke åbnes eller køre